El nuevo ransomware va muy en serio

¿Cómo se propaga Locky?

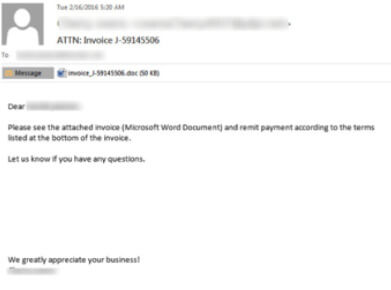

Los piratas informáticos envían un correo electrónico con una línea de asunto similar a: “ATTN: Invoice J-98223146”. Este correo tiene un documento de word adjunto. ¿Cómo consiguen su correo los piratas informáticos? Los recopilan a partir de infracciones de seguridad de terceros (por ejemplo, si se da de alta para recibir un servicio y piratean el servidor de la compañía que lo ofrece) o los compran (esa misma compañía puede vender su dirección de correo electrónico).

¿Cómo se instala Locky?

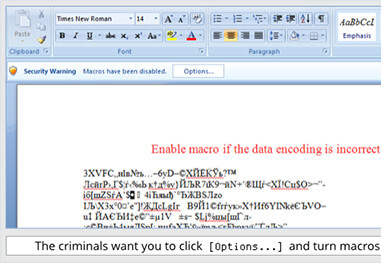

El usuario desprevenido abre el documento, cuyo contenido resulta ser incoherente. El documento recomienda habilitar las macros "si la codificación de datos es incorrecta". Que lo es, por supuesto.

¿Qué aspecto tiene Locky?

Habilitar las macros permite que Locky se descargue en los equipos de forma oculta. El ransomware comienza entonces a cifrar todos los archivos que encuentra (imágenes, vídeos, archivos de Office, etc.). Incluso puede cifrar datos en las unidades extraíbles que estén conectadas en ese momento...

¿Qué pide Locky?

Una vez que todos los archivos están cifrados, Locky solicita un pago a cambio de descifrarlos. Normalmente el pago se pide en bitcoins y es por una cantidad de 0,5 a 1,0 BTC (un bitcoin equivale a 400 $, 280 £ o 367 €).

Post a Comment